セキュリティ企業のSocketおよびJFrogは23日、オープンソースのパスワード管理ツール「Bitwarden」のコマンドライン版(CLI)が改ざんされ、暗号資産(仮想通貨)ウォレットの情報を含む機密データを盗むマルウェアが仕込まれていたと報告した。不正なバージョンはすでに削除されている。

何が起きたのか──開発者向けツールが約90分間だけ改ざんされた

Bitwardenには、ブラウザやスマホで使う一般向けアプリのほかに、ソフトウェア開発者がプログラムの自動処理で使う「CLI」というツールがある。今回改ざんされたのはこのCLI版のみで、一般ユーザーが利用するブラウザ拡張機能やスマホアプリ、パスワード保管庫(Vault)は影響を受けていない。

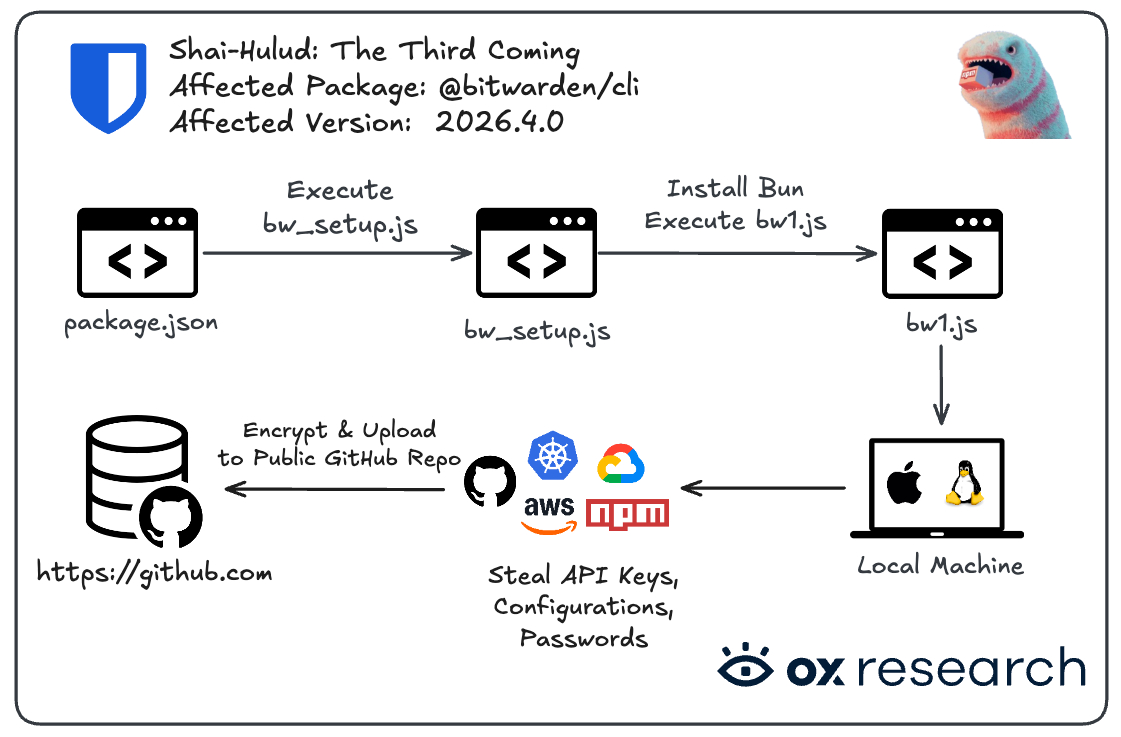

攻撃者はBitwardenの開発パイプライン(ソフトウェアを自動でビルド・配布する仕組み)に侵入し、npmという開発者向けの配布プラットフォームに不正なバージョン(@bitwarden/cli@2026.4.0)を公開した。影響があったのは4月22日17時57分〜19時30分(米国東部時間)の約90分間にこのバージョンをインストールした開発者に限られる。

メタマスク・ファントムなど主要ウォレットのデータが標的

仕込まれたマルウェアは、インストール時に自動実行される仕組みで、端末内にある幅広い機密情報を収集する設計だった。JFrogの分析によると、盗み出される対象にはGitHubやnpmの認証トークン、SSHキー、環境変数、シェル履歴、クラウドサービスの認証情報などが含まれていた。

暗号資産ユーザーにとって特に深刻なのは、メタマスク、ファントムなどの主要ウォレットのデータも明確に収集対象となっていた点だ。ウォレットの秘密鍵やシードフレーズが流出した場合、資産が不正に送金されるリスクがある。

収集されたデータは暗号化された上で、実在するセキュリティ企業のドメインに偽装した送信先に転送されていた。さらに、盗んだ認証情報を使って被害者が関わる他のプロジェクトにもマルウェアを埋め込み、被害を連鎖的に拡大させる手口も確認されている。

攻撃グループ「TeamPCP」による連続的なサプライチェーン攻撃

今回の攻撃は、「TeamPCP」と呼ばれる攻撃グループによる一連のサプライチェーン攻撃の一環とされている。同グループは2026年3月以降、セキュリティツールのTrivy、コード解析ツールのCheckmarx、AIフレームワークのLiteLLMなど、開発者が日常的に使うツールを次々と標的にしてきた。正規ツールの配布経路に侵入してマルウェアを仕込むことで、被害を広範囲に連鎖させる手法が特徴である。

一般ユーザーへの影響と対処法

繰り返しになるが、ブラウザ拡張機能やスマホアプリでBitwardenを利用している一般ユーザーは今回の攻撃の影響を受けない。影響があるのは、npmからBitwarden CLI 2026.4.0をインストールした開発者のみだ。

該当する開発者は、直ちにBitwarden CLIをアンインストールしたうえでバージョン2026.3.0にダウングレードし、GitHub・npm・AWS・GCPなどの認証情報をすべてローテーション(再発行)することが推奨されている。暗号資産ウォレットを同じ端末で使用していた場合は、ウォレットの秘密鍵やシードフレーズが漏洩した可能性を前提に、資産の移動を検討すべきである。

関連:ソラナDEXドリフトで456億円ハッキング──北朝鮮関与の可能性

関連:iPhone乗っ取り手法、グーグル公表──暗号資産ウォレット情報流出リスク

関連:iPhoneで偽サイトを開くだけで仮想通貨盗難──グーグル、今すぐ対策を