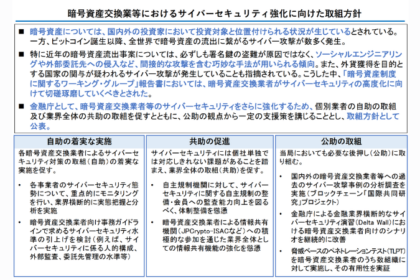

ソラナチェーン上の分散型取引所(DEX)Drift Protocol(ドリフト・プロトコル)は5日、4月1日に発生した大規模ハッキング事件の経緯を公表した。調査はサイバーセキュリティ大手マンディアントと連携して進められており、攻撃は約6カ月にわたり周到に準備された組織的な諜報作戦だったことが判明している。

6カ月前から仕掛けられた「信頼構築型」攻撃

ドリフト DRIFTの報告によると、2025年秋ごろ、大手暗号資産カンファレンスで量的取引会社を名乗るグループがドリフトのコントリビューター(開発貢献者)に接触を開始した。このグループは技術的に精通し、検証可能な職歴やプロフェッショナルなネットワークを備えていた。

DRIFTの報告によると、2025年秋ごろ、大手暗号資産カンファレンスで量的取引会社を名乗るグループがドリフトのコントリビューター(開発貢献者)に接触を開始した。このグループは技術的に精通し、検証可能な職歴やプロフェッショナルなネットワークを備えていた。

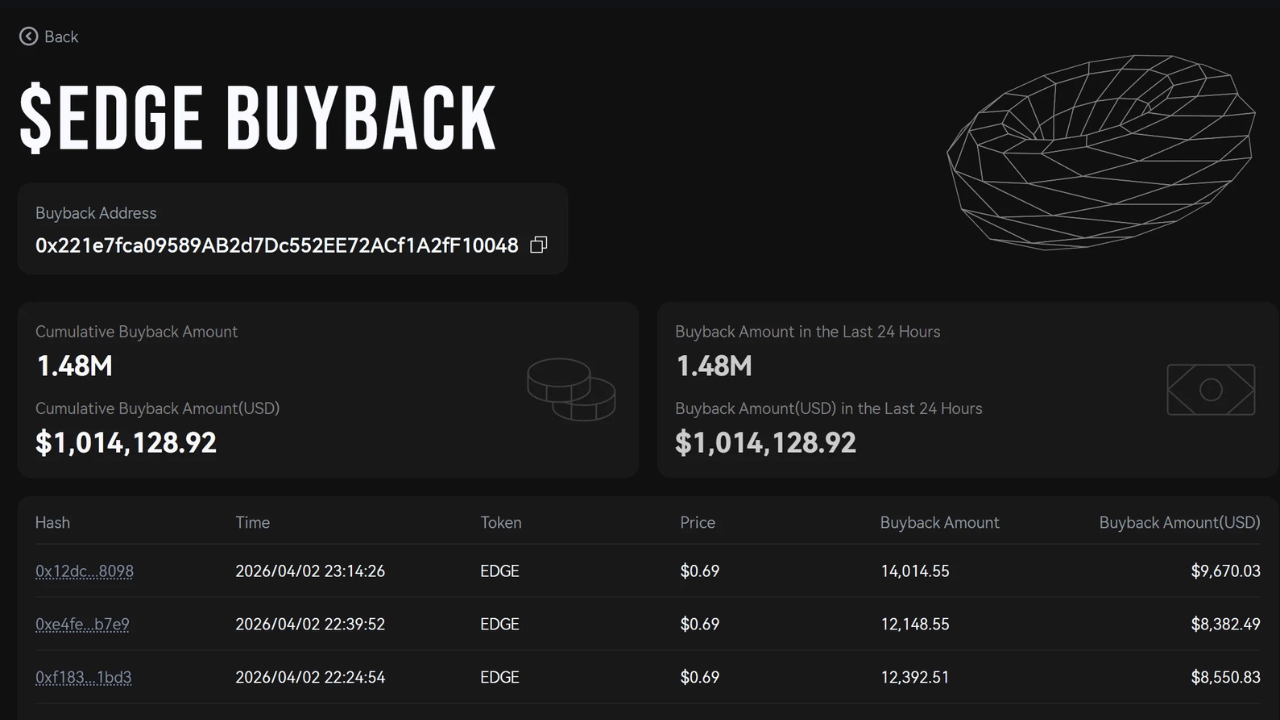

その後、テレグラムグループが設立され、取引戦略やボールト統合に関する実務的なやり取りが数カ月にわたって続いた。2025年12月から2026年1月にかけてはドリフト上にエコシステムボールトを実際に開設し、戦略の詳細を提出、100万ドル超の自己資金を入金するなど、通常の取引会社と見分けがつかない運用実績を作り上げた。

2026年2月〜3月にも複数の業界カンファレンスで対面接触が繰り返された。半年近い関係構築を経て、この時点でグループはもはや見知らぬ他人ではなく、実務パートナーとして認識されていたという。

攻撃ベクトルはコードリポジトリと偽アプリ

エクスプロイト実行後のフォレンジック調査で、3つの攻撃経路が特定されつつある。1つ目は、グループが「ボールト用フロントエンド」と称して共有したコードリポジトリのクローンによる侵害だ。2つ目は、グループのウォレット製品と偽ったテストフライトアプリのダウンロードを通じた侵害である。

コードリポジトリ経由の攻撃には、2025年12月〜2026年2月にセキュリティコミュニティで警告されていたVSCodeおよびCursorの脆弱性が利用された可能性がある。この脆弱性はファイルやフォルダを開くだけで任意のコードが無警告で実行されるもので、クリックや許可ダイアログは一切表示されない。

攻撃発生直後、グループのテレグラムチャットおよび悪意あるソフトウェアは完全に消去されていたことが確認されている。

北朝鮮系グループUNC4736による犯行と評価

調査チームSEALS 911の分析により、今回の攻撃は2024年10月の「ラディアント・キャピタル」ハッキングを実行した北朝鮮系グループ「UNC4736」(別名:AppleJeusまたはCitrine Sleet)と同一の脅威アクターによるものと、中〜高確度で評価されている。オンチェーンの資金フローの追跡と、キャンペーン全体で使われたペルソナが過去のDPRK(北朝鮮)関連活動と重複することが根拠とされる。

関連:仮想通貨企業の2割に北朝鮮工作員か──「金正恩の悪口言わせてみろ」専門家が警告

関連:北朝鮮ハッカーの仮想通貨盗難額が過去最悪の3,143億円──巧妙化する手口

なお、カンファレンスで実際に対面した人物は北朝鮮国籍ではなかった。DPRKの脅威アクターは第三者の仲介者を使い、対面での関係構築を行う手法で知られている。マンディアントによる正式な帰属判定はデバイスフォレンジックの完了を待っている段階だ。

現在、ドリフトの全プロトコル機能は凍結されており、侵害されたウォレットはマルチシグから除去済み。攻撃者のウォレットは取引所およびブリッジオペレーター各社でフラグ付けされている。ドリフトはエコシステム全体への注意喚起として、マルチシグに関わるすべてのデバイスを潜在的な標的として扱うよう呼びかけた。

![MANTRA [Old]](https://coin-images.coingecko.com/coins/images/12151/large/OM_Token.png?1696511991)