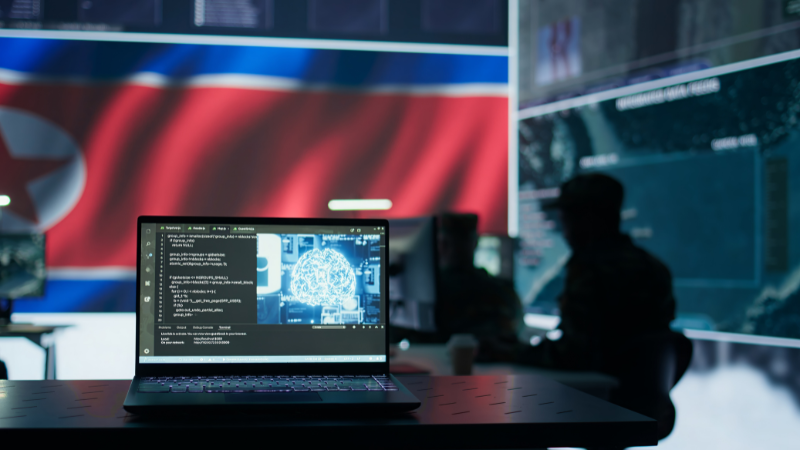

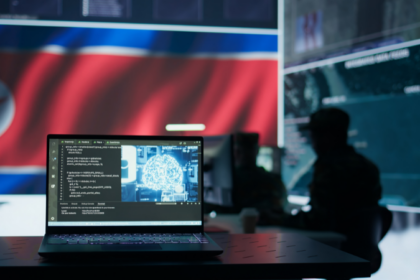

オンチェーン分析家のZachXBT氏は8日、北朝鮮の内部決済サーバーから流出したデータの分析結果を公表した。北朝鮮ITワーカーのデバイスが情報窃取マルウェアによって侵害され、390アカウント分のチャットログや暗号資産(仮想通貨)取引記録などが流出。月間約100万ドル(約1.5億円)規模の詐欺スキームの実態が明らかになった。

データ流出で暴かれた杜撰なセキュリティ体制、ハッカー集団の訓練実態も発覚

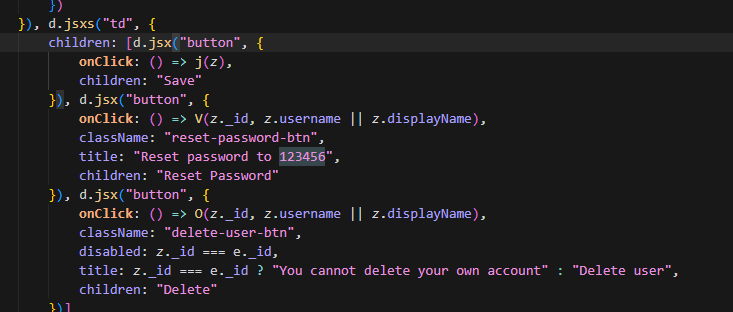

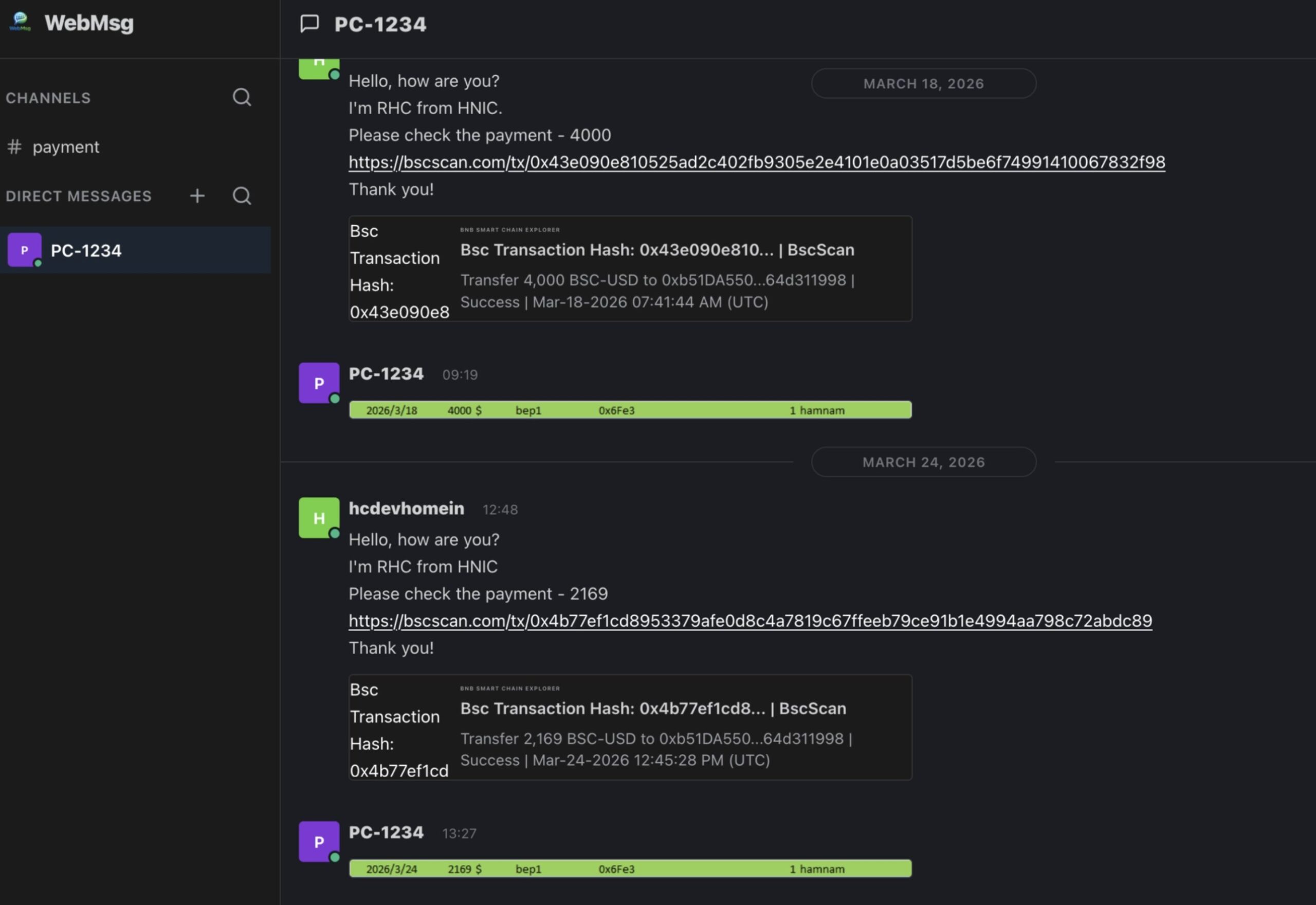

流出したチャットログからは、「luckyguys[.]site」という内部送金サイトの存在が判明。ZachXBT氏によると、これは北朝鮮ITワーカーが管理者への送金報告に使っていたディスコード風のメッセンジャーだという。サイトのデフォルトパスワードは「123456」で、10人のユーザーが変更せずそのまま使用していたとしている。

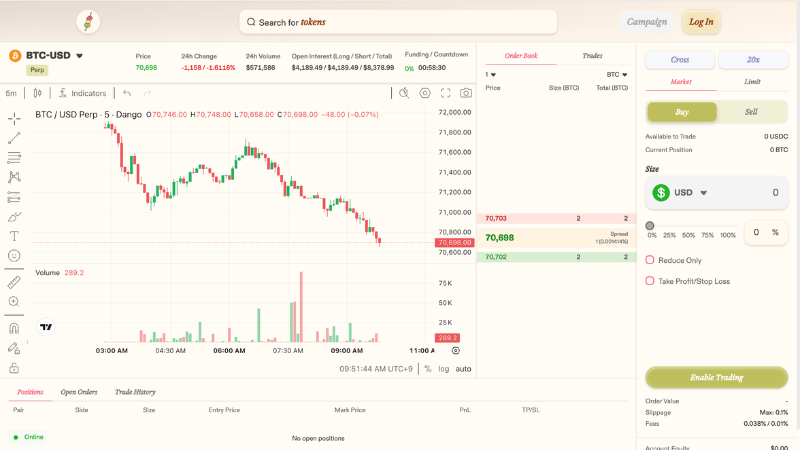

また、資金の流れも明らかになっている。2025年11月下旬以降、ウォレット全体で350万ドル(約5.5億円)以上を受領。暗号資産を取引所から送金するか、ペイオニアなどを通じて中国の銀行口座経由で現金化する手法が取られていた。データには米OFAC制裁対象の3社(Sobaeksu、Saenal、Songkwang)も登場しているという。

加えて、2025年11月から2026年2月にかけて、管理者からグループへリバースエンジニアリングツール「IDA Pro」の訓練モジュールが43個配布されていたことも判明。当該グループが組織的に技術向上を図っていたことが示唆されている。

ZachXBT氏はこのグループについて、「AppleJeus」や「TraderTraitor」といった高度な北朝鮮ハッカー集団と比べると洗練度は低いと評価。一方で、「北朝鮮ITワーカーが月間数百万ドル規模の収益を生み出している」という過去の推定について、今回のデータが裏付けたと同氏は述べている。

投稿後に内部決済サイトは閉鎖されたが、ZachXBT氏は事前に全データをアーカイブ済みだと強調。加えて、「低レベルの北朝鮮グループを標的にしないのは機会損失だ」とし、報復リスクの低さや競争の少なさから脅威アクターにとって狙い目の存在だと指摘する形で投稿を締め括った。

関連:ランサムウェア身代金7.4億円の洗浄ルートを暴く──ロシア人OTCブローカーを特定=ZachXBT氏

関連:暗号資産取引所Axiomでインサイダー取引疑惑──ZachXBT氏が従業員の不正を告発

※価格は執筆時点でのレート換算(1ドル=158.7円)